Hasło. Pożegnanie z 123456?

Biometria behawioralna to nowa gałąź technik cyfrowych, która analizuje zachowania użytkowników, w tym dynamikę klawiszy, wzorce chodu, identyfikację głosu, cechy korzystania z myszy, rozpoznawanie podpisu oraz biometrię kognitywną, tworząc i zapisując unikatowy szablon biometryczny na urządzeniu. Gdy rejestrowane przez urządzenie zachowanie nie jest zgodne z szablonem, domniemanemu włamywaczowi/oszustowi blokowany jest dostęp, lub też włącza się procedura uwierzytelnienia dodatkowego (to na wypadek gdyby autoryzowany użytkownik popełnił błąd).

Pojawiają się ciekawe praktyczne propozycje rozwiązań tego rodzaju autentykacji. Trzy lata temu australijscy naukowcy opracowali prototyp ubrania, które wykorzystuje sposób chodzenia użytkownika jako token uwierzytelniający. Kolejną tego typu technikę ogłosiła pierwszych miesiącach 2021 roku firma BioCatch.

Technologia autentykacji behawioralnej polega w nim na porównywaniu zapisanych w bazie zachowań użytkownika w określonych aplikacjach z bieżącymi zachowaniami, co ma ze stuprocentową dokładnością wykrywać intruzów. Analiza wzorców zachowań schodzi tu bardzo głęboko. BioCatch np. potrafi zarejestrować szybkość poruszania się kursora i ścieżkę jego przesuwania podczas wizyty w serwisie internetowym.

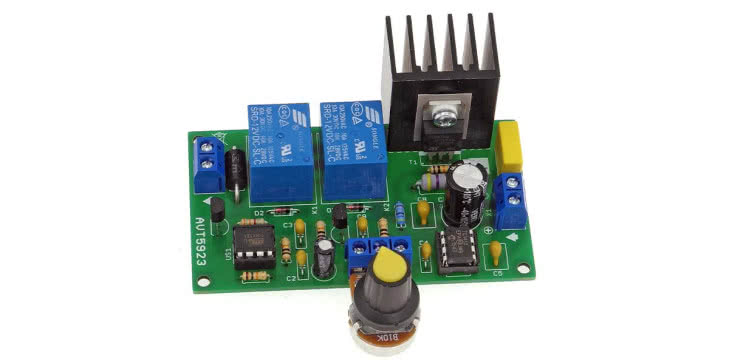

Mechanizm potrafi tez rozpoznać parametry takie jak szybkość pisania na klawiaturze a nawet siłę uderzenia w jej klawisze (2). W przypadku ekranów dotykowych rozpoznaje typowe, powtarzające się, ścieżki po których wędrują końcówki palców, jak również siłę dotyku. System "nauczony" kojarzyć określony zespół parametrów z naszymi danymi, rozpoznaje inne ścieżki i sposoby pisania. Żąda wówczas dodatkowych potwierdzeń, co powinno zniechęcić ewentualnego włamywacza.

Gartner zapowiadał w swoim raporcie sprzed trzech lat wdrożenie w 2022 roku wielu innych systemów podobnego rodzaju w urządzeniach przenośnych. Miałoby być to m.in. rozpoznawanie emocji, pełne maszynowe rozumienie języka naturalnego, analizę dźwięków i wiele innych. Rok 2022 za progiem, więc… przekonamy się.

Czasy hasła mijają? Niekoniecznie i nie do końca

Wydawca Cybersecurity Ventures szacuje, że do 2020 roku stworzonych zostało przez ludzi co najmniej 100 miliardów haseł. Dość często spotyka się jednak opinię, że to szczyt epoki hasła i stopniowo będzie się ona kończyć. Bill Gates powiedział już w 2004 roku, że hasła odchodzą do lamusa. Trzeba jednak przyznać, że w chwili obecnej, pod koniec 2021 roku, świat techniki cyfrowej, z której korzystamy, jest w ogromnym stopniu uzależniony od wszelkiego rodzaju haseł. Są one potrzebne, aby uzyskać dostęp do naszych kont e-mail, sieci społecznościowych, telefonów komórkowych i do dziesiątków innych systemów oraz urządzeń.

Co więcej, eksperci wciąż potrafią przekonywać, że potrzebujemy znacznie większej liczby haseł niż te, z których korzystamy. Według raportu LastPass z 2019 roku, pracownicy dużych firm powinni mieć 25 unikalnych loginów, zaś w przypadku pracowników mniejszych organizacji liczba ta wynosi aż 85. Zatem nie widać tendencji do ograniczania roli hasła a raczej do czegoś przeciwnego - rozbudowy i komplikowania opartych na hasłach rozwiązań autentykacyjnych.

Problem w tym, że kiedy wymaga się od ludzi posiadania zbyt wielu unikalnych haseł, znacznie większej liczby, niż są w stanie zapamiętać, zaczynają chodzić na skróty. Hasła są ponownie wykorzystywane (recykling haseł) lub stosuje się zbyt łatwe do odgadnięcia dane uwierzytelniające.

Według brytyjskiego Narodowego Centrum Cyberbezpieczeństwa, najczęściej łamanym hasłem w 2019 r. było "123456" co oznacza także, że było nader często stosowane przez użytkowników. Z innych badań, przeprowadzonych przez TraceSecurity, wynika, że aż 81 proc. naruszeń danych firmowych jest spowodowanych złymi protokołami haseł.

Firmy starają się znaleźć alternatywne metody uwierzytelniania swoich pracowników. Jednak, chociaż wiele osób zniechęciło się do haseł, są one również do nich przyzwyczajone - przekonanie ich do zmiany na coś innego może nie być łatwe. Era haseł być może dobiega końca, ale panuje opinia, że będzie to powolne odejście.

Rick McElroy, główny strateg ds. bezpieczeństwa w VMware Carbon Black w wypowiedzi dla magazynu "Wired" zwracał uwagę, że dane zebrane w ciągu ostatnich dwudziestu lat pokazują, że im bardziej wymaga się złożoności i rotacji haseł, tym bardziej prawdopodobne jest, że użytkownicy będą zapisywać hasła i zwiększy się liczba zgłoszeń do działu help desk w organizacji. Wpłynie to oczywiście na wydajność pracowników. Jak dodał, "używanie hasła jest tak przestarzałe, jak używanie standardowego klucza do drzwi wejściowych. Jasne jest, że są zamknięte, ale ktoś może skopiować klucz lub wybrać zamek i uzyskać dostęp".

"Coś co wiesz + coś co masz + coś czym jesteś"

Firmy nie rezygnują z haseł, ale często przyjmują tak zwane "uwierzytelnianie dwuskładnikowe" lub "wieloskładnikowe". Zazwyczaj podejście to polega na tym, że osoba musi posiadać różne typy informacji, aby uzyskać dostęp, jedna jest tym co wie, druga często opiera się na tym, co ma lub czym jest. Pierwszy składnik, to co użytkownik wie, to wciąż najczęściej hasło. Natomiast to coś, co posiada, może być urządzeniem, takim jak smartfon albo specjalnym rodzajem USB, takim jak YubiKey (3), natomiast to coś, czym jest, może opierać się na danych biometrycznych.

Do zestawu - "coś co wiesz + coś co masz + coś czym jesteś" dołączany bywa składnik "coś co robisz". Tradycyjnie rozumiana autentykacja behawioralna może opierać się na powtarzalnych w określonym czasie czynnościach, np. wybieraniu pieniędzy z bankomatu w piątek po południu. Może mieć jednak charakter bardziej złożony i opierać się na analizach algorytmicznych, co zostało opisane na początku artykułu.

Dodatkowe warstwy zabezpieczeń znacznie utrudniają hakerom dostęp do aktywów osobistych lub biznesowych. Ponadto, wiele firm korzysta z programów typu menedżer haseł w celu wzmocnienia poziomu bezpieczeństwa. Jednocześnie ponieważ wielu pracowników jest obecnie proszonych o zapamiętanie kilku haseł do różnych programów a jednocześnie organizacje szukają sposobu na zwalczenie tendencji do ponownego wykorzystywania haseł.

Menedżer haseł jest metodą, która to umożliwia, bez wielkich uciążliwości. Menedżerami haseł nazywa się aplikacje, które przechowują informacje dla wielu urządzeń i usług cyfrowych, automatycznie logując użytkowników. Przechowują bazę danych haseł, która jest zaszyfrowana i dostępna wyłącznie za pomocą hasła głównego, dzięki czemu użytkownicy mają znacznie mniej do zapamiętania i są bardziej skłonni do wybierania silniejszych haseł.

Coraz częściej w funkcje typu menedżer haseł wyposażane są przeglądarki internetowe. Najpopularniejsze systemy operacyjne, takie jak iOS, Android, MacOS i Windows, również mają tego typu funkcje.

Biometria nie bez zastrzeżeń, ale jednak czyni postępy

Identyfikacja biometryczna, np. odcisk palca czy skan tęczówki, jest trudniejsza do oszukania, ale konsekwencje wprowadzania takich rozwiązań sięgają, wiążąc się wieloma problemami i zastrzeżeniami. Firmy musiałyby przechowywać kopie tych informacji wewnętrznie w celu weryfikacji każdej osoby, co czyni systemy jeszcze atrakcyjniejszym celem dla hakerów chcących ukraść osobiste dane uwierzytelniające.

Uwierzytelnianie biometryczne stosowane w izolacji ma poważną wadę. Jeśli dane dotyczące rozpoznawania twarzy lub odcisku palca zostaną skradzione, ponownie pojawią się te same zagrożenia, co w przypadku ponownego użycia hasła, czyli atakujący może użyć tych danych, aby uzyskać dostęp do innych kont, które używają biometrii do uwierzytelniania. Jeszcze bardziej niepokojące jest, że nie można po prostu zresetować swoich cech biometrycznych tak jak hasła - są one trwałe. Hasła, które zostały złamane, można zmienić - odcisku palca nie.

Pomimo rozlicznych wątpliwości i obaw, biometria wkracza w świat techniki cyfrowej nasilającą się falą. We wrześniu 2021 r. firma Microsoft ogłosiła, że pozwala ludziom pozbyć się swoich haseł na rzecz używania odcisków palców, rozpoznawania twarzy a także aplikacji uwierzytelniających. Jej zdaniem, że ten ruch sprawi, że użytkownicy będą bardziej bezpieczni, ponieważ hasła mogą być łatwym celem dla włamywaczy.

Vasu Jakkal, wiceprezes Microsoftu ds. bezpieczeństwa, zgodności i tożsamości, napisał na blogu firmowym, że obecnie "mierzymy się z liczbą 579 ataków na hasła co sekundę, czyli 18 miliardami każdego roku". Jak zauważa, "ludzie tworzą hasła, które są łatwe do zapamiętania, a zatem mogą być łatwiejsze do odgadnięcia dla hakera".

Microsoft podał także, że do końca 2020 roku liczba konsumentów korzystających z Windows Hello (4) - biometrycznej funkcji logowania - wzrosła z 69,4 proc. do 84,7 proc. Zapewnia, że oferowana od września opcja "całkowitego pozbycia się haseł" przez użytkowników Windows, została starannie przetestowana przez firmę.

W przyszłości być może zapomnimy nie tylko o hasłach, ale również o opisywanych wyżej wieloskładnikowych i biometrycznych rozwiązaniach autentykacyjnych, a do uzyskiwania dostępu używać będziemy własnego DNA, czyli czegoś czym jesteśmy w najgłębszej warstwie naszego istnienia. Może to to nie wystarczy i potrzebne będą dodatkowe składniki, takie jak bicie naszego serca i wzorce fal mózgowych. Brzmi jak fantastyka, tymczasem techniki te są już eksperymentalnie testowane… w wojsku.

Dreszczem tylko przeszywa myśl o możliwości wykradzenia takich "haseł".

Mirosław Usidus